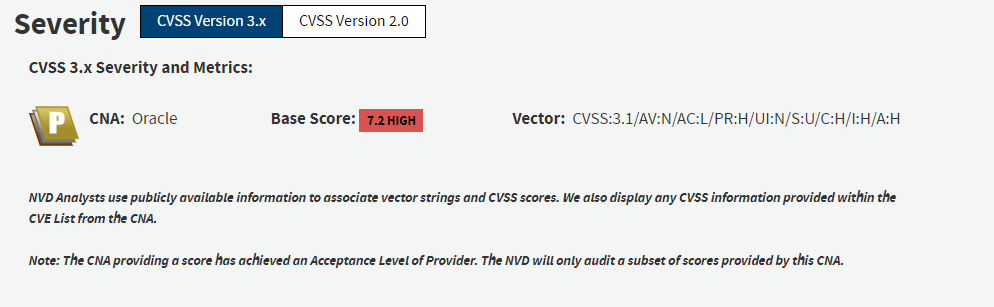

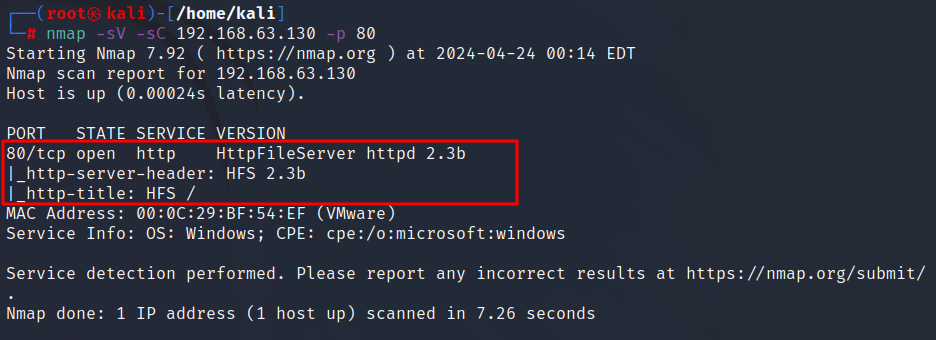

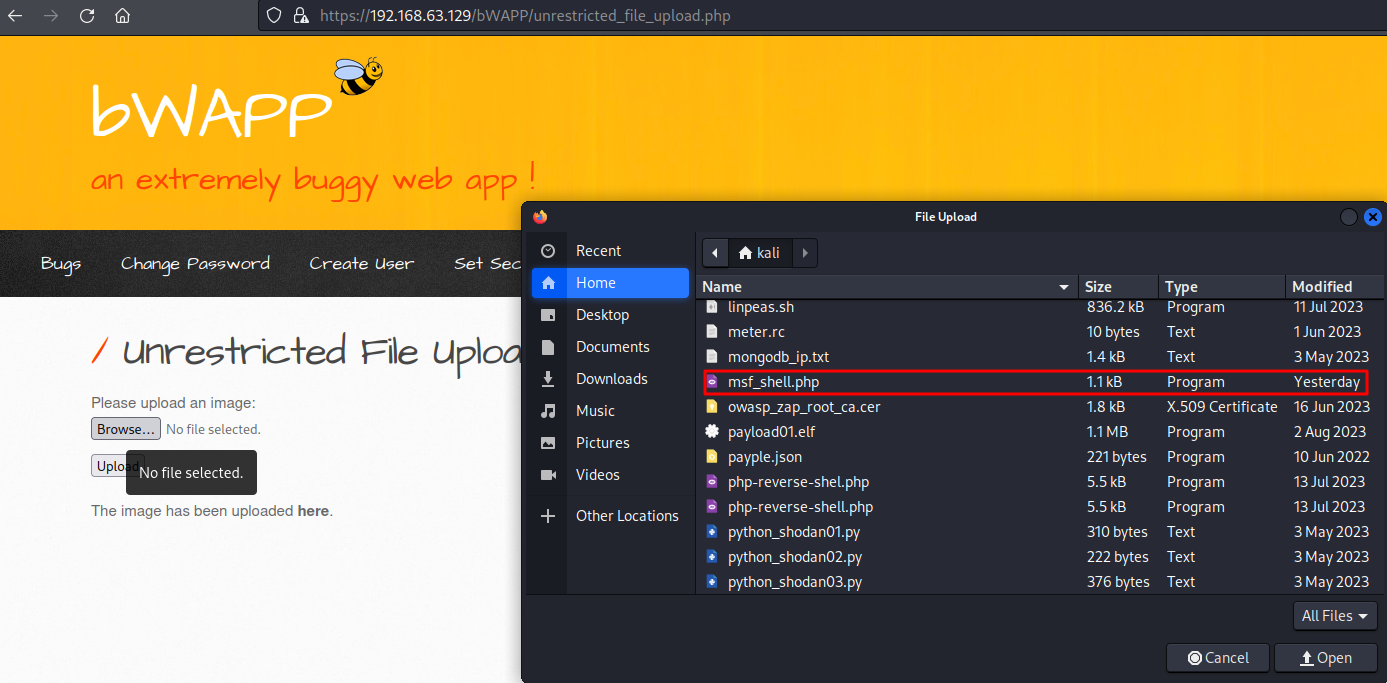

□ Jetbrains TeamCity 인증 우회 취약점(CVE-2024-27198)- TeamCity는 빌드 관리 및 지속적인 통합 서버로, 소스 코드 개발 및 관리 과정에서 코드를 통합하고 배포하는 과정을 도와주는 솔루션- 2023.11.4 이전 JetBrains Teamcity 버전에서 인가된 사용자만이 사용자 계정을 생성 및 Access Token을 발급받아야 하지만, 인증 우회 취약점이 존재하여 공격자는 웹 요청을 통해 관리자 계정 생성 및 Access Token을 생성할 수 있으며, 이후 악성 Plugin 설치 등을 통해 리버스 쉘 등을 획득할 수 있다. - CVSS(Common Vulnerability Scoring System) : 9.8/10- 영향받는 버전 : Gitstack 2.3.10..